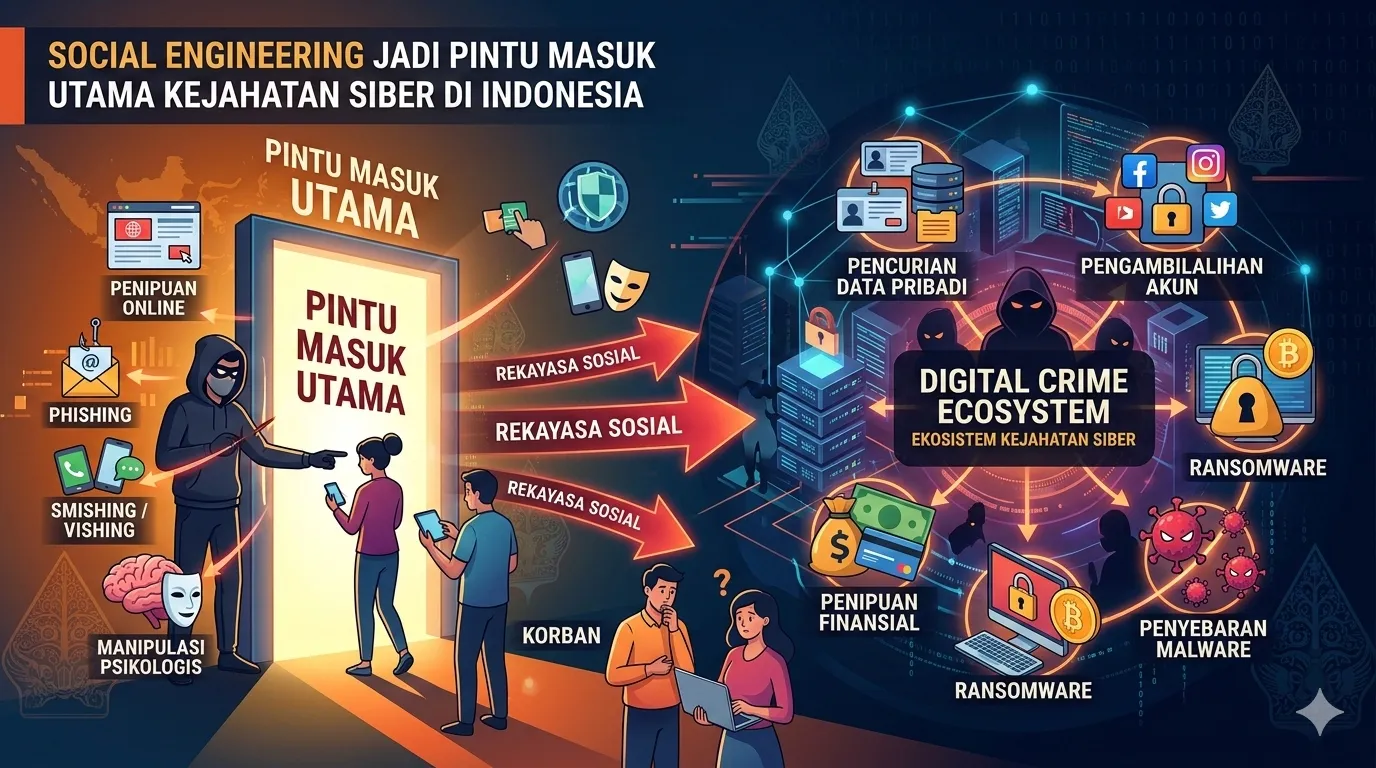

Social Engineering: Pintu Masuk Utama Kejahatan Siber di Indonesia

Di tengah pesatnya otomatisasi dan adopsi Kecerdasan Buatan (AI) dalam serangan siber, celah keamanan paling krusial saat ini ternyata bukan terletak pada kecanggihan sistem, melainkan pada faktor manusia. Laporan Fortinet 2025 Global Threat Landscape menunjukkan bahwa social engineering (rekayasa sosial) tetap menjadi senjata paling mematikan bagi peretas di Indonesia.

Mengapa Rekayasa Sosial Sangat Efektif?

Logika di balik serangan ini cukup sederhana: membujuk seseorang untuk mengklik tautan berbahaya atau membocorkan kredensial jauh lebih efisien dan murah daripada meretas lapisan firewall yang kompleks.

Metode Utama yang Digunakan:

Phishing: Penipuan melalui email.

Smishing: Penipuan melalui pesan singkat (SMS).

Vishing: Penipuan berbasis suara/telepon.

Tren dan Modus Operandi di Indonesia (2025-2026)

Keberhasilan rekayasa sosial di Indonesia didorong oleh manipulasi psikologi korban yang disesuaikan dengan situasi sosial terkini. Beberapa tren mencolok meliputi:

Umpan Bantuan Sosial: Memanfaatkan kondisi ekonomi dengan tautan bantuan fiktif.

Dokumen Palsu: File berbahaya yang menyamar sebagai surat tilang elektronik atau tagihan layanan digital.

Situs Tiruan (Spoofing): Duplikasi situs e-commerce atau perbankan yang sangat identik untuk menjebak korban.

Data Statistik: > Menurut Indonesian Domain Abuse Data Exchange (IDADX) pada Q3 2025, sektor keuangan menjadi target utama dengan angka laporan penyalahgunaan domain mencapai 61,83%.

Ancaman Otomatisasi dan Kecerdasan Buatan (AI)

Lanskap ancaman tahun 2025 ditandai dengan peningkatan drastis pada otomatisasi serangan. Peretas kini menggunakan bot dan AI untuk meluncurkan kampanye phishing secara masif.

Skala Serangan: Pelaku mampu mengirimkan jutaan pesan tipuan dalam hitungan detik.

Catatan BSSN: Hingga pertengahan tahun, tercatat lebih dari 5,8 juta aktivitas ransomware anomali dan 9,3 juta upaya Advanced Persistent Threat (APT).

Bahaya Menunda Pembaruan Perangkat Lunak

Selain faktor manusia, kerentanan teknis akibat perangkat lunak yang tidak diperbarui (unpatched) memperburuk risiko. Banyak organisasi di Indonesia ragu melakukan pembaruan rutin karena khawatir akan gangguan operasional (downtime).

Setiap penundaan memberikan ruang bagi pelaku untuk mengeksploitasi celah yang sebenarnya sudah memiliki solusi perbaikan. Kedisiplinan dalam melakukan patching tetap menjadi garis pertahanan terkuat.

Kesimpulan: Membangun Budaya Keamanan

Para pakar mendesak organisasi untuk mengubah paradigma keamanan siber menjadi tanggung jawab kolektif, bukan sekadar masalah departemen TI.

Langkah Mitigasi Utama:

Edukasi Berkelanjutan: Membangun kesadaran phishing sebagai budaya kerja, bukan sekadar formalitas.

Disiplin Patching: Menggunakan sistem manajemen pembaruan terpusat untuk meminimalisir kelalaian.

Kepemimpinan: Komitmen keamanan harus dimulai dari level kepemimpinan hingga seluruh karyawan.